1.拨掉网线

这是最安全的断开链接的方法,除了保护自己外,也可能保护同网段的其他主机.

2.分析登录文件信息,搜索可能入侵的途径

被入侵后,决不是重新安装就能了,还要分析主机被入侵的原因和途径,如果找出了问题点,就可能使你的主机以后更安全,同时也提高了自己的Linux水平.

如果不知道怎么找出入侵途径,下次更有可能发生同样的事.一般:

1.分析登录文件:能通过分析一些主要的登录文件找到对方的IP及可能出现的漏洞.一般分析的文件为:/var/log/messages和/var/log/secure文件.还能使用last命令找出最后一个登录者的信息.

2.检查主机开放的服务:非常多Linux管理员不知道自己的主机上开放了多少服务,每个服务都有漏洞或不该启动的增强型或测试型功能.找出系统上的服务,逐个检查服务是否有漏洞或设置上的失误.

3.重要数据备份

所谓重要的数据就是非Linux上的原有数据.如/etc/passwd,/etc/shadow,WWW网页的数据,/home里的用户文件,至于/etc/*,/usr/,/var等目录下的数据就不要备份了.

4.系统重装

重要的是选择合适的包,不要将所有的包都安装.

5.包漏洞修补

安装后,要即时更新系统包,更新后再设置防火墙机制,同时关闭一些不必要的服务,最后才插上网线.

6.关闭或卸载不必的服务

启动的服务越少,系统入侵的可能性就越底

7.数据恢复和恢复服务设置

备份的数据要复制回系统,然后将提供的服务再次开放.

关键词标签:Linux,入侵

相关阅读

热门文章

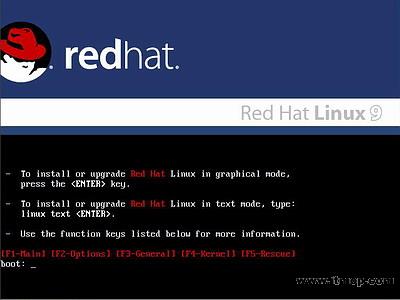

安装红帽子RedHat Linux9.0操作系统教程

安装红帽子RedHat Linux9.0操作系统教程

Tomcat9.0如何安装_Tomcat9.0环境变量配置方法

多种操作系统NTP客户端配置

Linux操作系统修改IP

人气排行 Linux下获取CPUID、硬盘序列号与MAC地址 dmidecode命令查看内存型号 linux tc实现ip流量限制 安装红帽子RedHat Linux9.0操作系统教程 linux下解压rar文件 lcx.exe、nc.exe、sc.exe入侵中的使用方法 Ubuntu linux 关机、重启、注销 命令 查看linux服务器硬盘IO读写负载

查看所有0条评论>>