网络上的计算机很容易被黑客利用工具或其它手段进行扫描,以寻找系统中的漏洞,然后再针对漏洞进行攻击。 通过伪装Linux系统,给黑客设置系统假象,可以加大黑客对系统的分析难度,引诱他们步入歧途,从而进一步提高计算机系统的安全性。下面以Red Hat Linu

2015-06-28

包月ADSL用户一般在线时间比较长,但是都比较缺乏安全防护意识,每天上网十几个小时,甚至通宵开机的人不在少数,而且还有人把自己的机器做成Web或者ftp服务器供其他人访问。这样的系统非常容易被黑客攻陷,甚至用你的ADSL账户付款购物,盗取你

2015-06-28

在入侵中它是最经典的工具之一 ,NetCat被所有的网络安全爱好者和研究者称之为瑞士军刀,通过名字大家就能知道他的功能足够丰富。nc的全称为NetCat,它能够建立并接受传输控制协议(TCP)和用户数据报协议(UDP)的连接,Netcat可在这些连接上读写数据,直到连接关闭为

2015-06-28

1、iSCSI技术iSCSI技术是一种新型储存保护技术,该技术是将现有SCSI接口与以太网络(Ethernet)技术结合,使服务器可与使用IP网络的储存装置互相交换资料。该技术不仅价格较目前普遍使用的业界技术标准Fibre Channel 低廉,而且系统管理人员可以用相同的设备来管理所

2015-06-28

无线网络比有线网络更容易受到入侵,因为被攻击端的电脑与攻击端的电脑并不需要网线设备上的连接,攻击者只要在你所在网域的无线路由器或中继器的有效范围内,就可以进入你的内部网络,访问你的资源等。 在公共场合接入无线网时,需要注

2015-06-28

机大部分都提供WWW、Mail、FTP、BBS等日常网络服务,每一 台网络主机原则上可以同时提供几种服务,一台主机为何能够提供如此多的服务呢?因为,Unix/Windows系统是一种多用户、多任务的系统,将网络服务划分为许多不同的端口,每一个端口提供一

2015-06-28

远程桌面是管理员对Windows系统实施远程管理和维护的首先工具,当然也是攻击者窥视和企图接管的对象。因此,一个有经验的系统管理员在客户端或者服务器上开启远程桌面后定会进行一定的安全部署。对于Windows Server 2008来说,远程桌面是终端服务的一个功能,W

2015-06-28

上网的时候,经常会发现自己的网络防火墙在不停的发出警报,专家告诉你这就有可能是遭遇了黑客的攻击。那有什么办法来摆脱这些不请自来的黑客么? 一、取消文件夹隐藏共享 如果你使用了Windows 2000/XP系统,右键单击C盘或者其他盘,选择共享,你会惊奇地

2015-06-28

第一,选择网关的类型。 众所周知,针对不同类型的网络威胁,需要选用不同类型的安全网关来部署防御工事。针对已然充斥了人们日常生活的垃圾邮件,我们需要应用邮件安全网关。"安全邮件网关"能有效地从网络层到应用层保护邮件服

2015-06-28

近年来网银事故频发的现象,各家银行对网上银行已经采取了更加严密的安全保障措施,首先从保障客户资金安全角度出发,取消了以往的"账号+密码"的简单模式,而普遍采用双因素、多因素的认证手段,比如采用数字证书或动态口令等。据了解,数字证书是一个包

2015-06-28

随着信息化办公与无纸化办公的日益普及,企业对于信息化管理软件的要求也越来越高。现在那些出差在外的销售员、休假的管理人员,甚至是千里之外的办事处,都需要远程接入到企业内部网络上,访问本部的网络资源。但是,由于现在的大多数远程访问连接都是建立在异

2015-06-28

对于学习网络的人来说,我分成三类: 系统规划者—根据自己的经验与用户的需求,对网络做出规划,并且实施的人。 网络管理者-系统规划者做好网络,交给网络管理者。网络管理者根据规划者的要求、对网络进行基本的管理。 最终用户—在网络中

2015-06-28

下面以Cisco路由器为例,谈谈如何通过设置阻断局域网病毒。 毫无疑问,局域网是病毒木马的"温床"。某个客户端中毒往往会殃及池鱼感染其他客户端,甚至影响到整个局域网。如果这样,轻则吃掉带宽,重则形成网络故障甚至造成整个网络瘫痪,所有这些

2015-06-28

为防止利用互连网访问和传播有关黄色或反动信息,控制对校园外较为敏感的已知的Internet主机和资源的访问;防止校园外"黑客"对校园网内一些主机的侵入,获取内部资源;同时考虑减少国际流量费,节省开支,提高浏览速度。因此,应用防火墙技术及代理服

2015-06-28

微软今天发出预告称,将于当地时间下周二发布三月份的月度安全补丁,数量不多只有三个。第一个补丁用于修复Windows系统远程代码执行漏洞,最高安全等级关键,受影响系统Windows 2000 SP4、Windows XP SP3、Windows Server 2003 SP2、Windows Vista SP1、Windows Se

2015-06-28

通过综合采用用户级别的top、ps等系统工具以及Linux内核防护技术,我们可以从用户/内核两个层次全方位地保护Linux系统中重要系统进程以及用户进程的安全性。 经典的信息保密性安全模型Bell-LaPadula模型指出,进程是整个计算机系统的一个主体,它需要通过一

2015-06-28

①首先要保证自己的服务器的绝对安全,root密码我一般设置为28位以上,而且某些重要的服务器必须只有几个人知道root密码,这个根据公司权限来设置,如果有公司的系统管理员离职,root密码一定要更改;玩linux久了的人都应该知道,更改root密码不会影响linux的cr

2015-06-28

1.Win7中"运行"命令在哪里? 直接 WIN+R 就会出现的 或者右键开始 属性 点开始菜单中的自定义 在里面勾上运行 就可以在开始菜单中显示运行了 2. 你是否遇到过这样的情况,浏览器启动时就自动加载了一个你自己"毫无知情"的

2015-06-28

对于黑客来说,利用路由器的漏洞发起攻击通常是一件比较容易的事情。路由器攻击会浪费CPU周期,误导信息流量,使网络陷于瘫痪。好的路由器本身会采取一个好的安全机制来保护自己,但是仅此一点是远远不够的。保护路由器安全还需要网管员在配置和管理路由器过程

2015-06-28

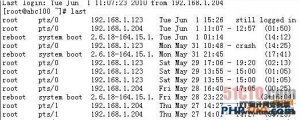

一、系统安全记录文件操作系统内部的记录文件是检测是否有网络入侵的重要线索。如果您的系统是直接连到Internet,您发现有很多人对您的系统做Telnet/FTP登录尝试,可以运行"#more /var/log/secure grep refused"来检查系统所受到的攻击,以便采取相应的对

2015-06-28