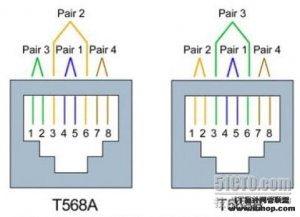

从基础学起,双绞线是网络中必不可少的设备,制作双绞线也是一位网工必备的技术能,下面就来了解一下这种网络中的"血管"(不知这样形容对不对),以下的文字大多都是从网上提炼或者摘抄出来的,感谢各位分享者。 双绞线是综合布线工程中最常用的

2015-06-28

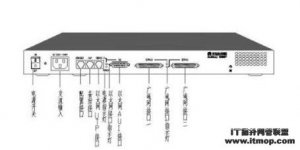

维护可以分为硬件维护和软件维护两种,而同时,维护服务器又需要对服务器的硬件系统、操作系统、应用软件系统有比较深入的认识。 硬件维护篇 硬件维护跟软件具有同等重要的地位。读者朋友们一定要在心头对

2015-06-28

2008年是网络技术飞速发展的一年,那么对于网络管理和网络实施决策者来说在2009年企业网络技术应用又会向哪个方向深入发展呢?就个人感觉企业网络虚拟化会成为2009年大家谈论的焦点,也将成为各个厂商实施解决方案的主体之一。下面就由笔者为各位IT168读者展望

2015-06-28

据说微软Word用户仅仅利用了这个软件的10%的功能,对于管理企业局域网交换机和路由器的人来说也是如此。这种现状使企业付出了不必要的采购和人力代价。 一些主要交换机和路由器厂商的一项非正式的调查显示,用户仅仅使用了他们的系统的不

2015-06-28

自从互联网出现以来,企业网络管理人员一直与过分的下载者作斗争。但是,到目前为止仍然没有应付"下载灾难"的迅速的解决方案。 在应付这些麻烦制造者的时候,网络管理员必须要有适应能力。简单地封锁所有的下载或者文件共享网站,并不能解决这个问

2015-06-28

NetBEUI协议的特点虽然让很多小型网络的管理员所看好,但是由于它不具备路由功能,导致它的发展出现瓶颈。所以,在大型网络中,这个协议也就用的很少了。那么我们接下来就看一下在小型网络中如何构建这个协议。特别是在一些中小学小型的校园网管理中,我们通常

2015-06-28

在微软的AD域中,任何一个用户账户都可以在不同的客户机上登录,有时甚至同一个账户同一个时间在不同的计算机上重复登录。微软AD自带的账户控制功能"登录到"设置仅仅能控制某一个账户在某一台(或多台)计算机上登录,但是并不能控制整个域中所有账户的重

2015-06-28

网络安全一直是我们重视的问题。不安和危险在网络中,时刻存在着。所以,一个有效地协议能够保护网络安全,是我们迫切需要的。那么,今天我们就来介绍一下P2P网络加密协议。来看看这个协议都有什么特点吧。 业界领先的网络应用和安全测试公司——

2015-06-28

在平常工作中经常有朋友问我:我们单位的路由器、交换机当初是某某(人或公司)配置的,他没有告诉密码而我们现在想做一些修改又找不到他。怎么才能修改密码呢?下面我就结合本人多年的工作经验谈谈如何修改路由器和交换机的密码。 设置路由器的方式 设置路

2015-06-28

QQ的广告十分了得,尤其是聊天窗口上的广告,晃来晃去的特别抢眼,你即便是将其广告文件夹删除,眨眼之间就能下载,既使将升级程序也删除,只要一登录QQ,它就会自动检测升级程序,一旦发现升级程序损坏,不论你是否同意,它都能自动下载并修复升级程序。 先

2015-06-28

下面笔者列举几个网络服务优化的例子,希望对大家有所帮助。 一、创建域策略,软件自动部署 在局域网中,工作站无休止的软件安装、升级、维护、删除操作所带来的庞大工作量,以及由此可能产生的安全问题一直都是令所有网管头疼的事。很多网络管理员都采用

2015-06-28

安全工程师和安全顾问往往会忘记用户对安全策略的感受,用户很少考虑安全策略,这样的一对矛盾导致安全工程师必须注意用户的使用习惯,但是大多数工程师没有注意到这一点。用户的不安全行为致使网络处于高度危险状态,但这种危险状态是来自于糟糕的网络管理,并非员

2015-06-28

目前很多人都在用电信ADSL,因为是个人或者家庭,从节省费用方面考虑,几台电脑同时使用一天ADSL线上网,这里就出现了上面的问题。如何解几台电脑同时上网的问题呢,这就需要我们有一个路由的猫(moden),一般电信局在宽带接入的时候会送一个,设定猫后,接着

2015-06-28

去年的最后一个月,美国调查表明垃圾邮件数量破了历史纪录,占所有邮件的94%。垃圾邮件已经成了除病毒木马之外,网络的另一大"公害"。ITsecurity整理了十种对付垃圾邮件的方法,让我们来看一下,因为是国外网站,是否符合我国情况还需斟酌。

2015-06-28

本文主要从默认配置,设置用户名和密码,环境介绍等方面向大家详细的介绍了如何进行对于路由器远程登录的设置,相信看过此文会你有所帮助。 默认情况下华为3COM设备是开启telnet功能的,也就是说如果不经过任何配置我们可以通过管理控制台的CONSOLE口来连接

2015-06-28

在信息安全产业界,风险评估早已不是陌生话题,几年以来,各安全公司完成的风险评估项目已不在少数,甚至在几乎所有的信息安全服务厂商中,风险评估都是其核心业务。风险评估的核心不仅仅是理论,更是实践。风险评估的实践工作是很困难的,据国外的统计数字显示,只

2015-06-28

信息的安全防范工作一直是整个信息系统安全防范工作中的重点之一。在本文中就以信息安全风险评估对象中的网络操作痕迹信息检查为评估项目,来说明一次安全风险评估该如何具体地去做。一、安全风险评估准备阶段在每次风险评估开始之前,一个最好的保证评估过程顺利完

2015-06-28

最近交换机的价格又有了很大的下调,一些国内品牌的某些型号降至千元以下,与集线器的价格已相差无几。随着人们认知的更新和对带宽的需求,在网络架构中交换机取代集线器已是大势所趋,"交换到桌面"也是可望而又可及了。 第二层交换机的局限 但

2015-06-28

企业交换机还是比较常用的,于是我研究了一下企业交换机远程管理的小技巧,在这里拿出来和大家分享一下,希望对大家有用。交换机对于每个企业来说应该都不陌生,越来越多的企业已经把企业交换机作为企业核心设备之一,它的工作性能直接决定着网络的数据传输性能。可

2015-06-28

10G还是更高? 如今,10 Gigabit以太网及更高速度的以太网正向企业招手,但这并不意味着企业需要在所有的局域网中都采用这种高速端口。经常有这种情况,企业购买了认为真正需要的最快设备,但其原有的100Mbps网络却仅发挥了5%的性能。虽然保障核心交换机能够

2015-06-28