一,路由器访问控制的安全配置 1,严格控制可以访问路由器的管理员。任何一次维护都需要记录备案。 2,建议不要远程访问路由器。即使需要远程访问路由器,建议使用访问控制列表和高强度的密码控制。 3,严格控制CON端口的访问。具体的措施有: A,如果可

2015-06-28

广大网民的心愿当然是能够随心所欲地上网。无线上网+轻巧本本,绝对的诱惑。就目前形势来看,一般的笔记本都具有内置无线网卡。即便没有,我们也可以给我们的终端电脑配置一个无线路由器进行无线上网。那么,下面就为大家详细介绍一下无线路由器

2015-06-28

Windows操作系统尽管给我们留下了许多不如意的回忆,但不得不承认的是:Windows仍然是应用范围最广的系统之一。面对如此庞大纷繁的操作系统,保护好其安全势在必行。对于目前关于Windows方面的安全技术和概念,本文将推荐以下方法,帮助广大网友更好的理解Wind

2015-06-28

Ubuntu root的密码是Ubuntu用户必须学习使用的,由于Ubuntu root密码还有很多人不会应用所以由我来简述说明下,至于管用否就看人品了。Ubuntu 团队对它的使用者公开的承诺:Ubuntu 永远免费 , 并且对于 "企业版本" 没有任何额外的费用, 在同样的自由团

2015-06-28

在向大家详细介绍root之前,首先让大家了解下Ubuntu root,然后全面介绍Ubuntu root,希望对大家有用。Ubuntu 对于桌面和服务器都是合适的。当前 Ubuntu 发布版支持 Intel x86 (IBM-compatible PC), AMD64 (Hammer) and PowerPC (Apple iBook and Powerbook

2015-06-28

本文通过七步设置介绍了针对Windows 2000和Windows XP操作系统如何防范非法用户入侵的"七招"。 第一招:屏幕保护 在Windows中启用了屏幕保护之后,只要我们离开计算机(或者不操作计算机)的时间达到预设的时间,系统就会自动启动

2015-06-28

一个企业网的防病毒体系是建立在每个局域网的防病毒系统上的,应该根据每个局域网的防病毒要求,建立局域网防病毒控制系统,分别设置有针对性的防病毒策略。计算机病毒形式及传播途径日趋多样化,因此,大型企业网络系统的防病毒工作已不再像单台计算机病毒的检

2015-06-28

1. 组网需求 * 小区用户PC2、PC3、PC4分别与交换机的以太网端口Ethernet1/0/2、Ethernet1/0/3、Ethernet1/0/4相连 * 交换机通过Ethernet1/0/1端口与外部网络相连 * 小区用户PC2、PC3和PC4之间两两不能互通 2. 组网图图1-1 端口隔离配置组网示例图

2015-06-28

目的:隔离同一交换机上属于相同Vlan的端口之间的互访。 实现: 1、Cisco29系列交换机可以做基于2层的端口安全,即mac地址与端口进行绑定。 2、Cisco3550以上交换机均可做基于2层和3层的端口安全,即mac地址与端口绑定以及mac地址与ip地址绑定。 3

2015-06-28

好多人都在学习Linux操作系统,当我们在应用Linux操作系统上网时,也许会遇到黑客的攻击,本文为你介绍Linux操作系统下防范黑客的一些实用技巧。 Linux是一个多用户的系统,一旦人家取得你的root用户之后,他就可以在你的系统上为所欲为了,由于单用户对系统

2015-06-28

无线网络系统如果没有采取适当的安全措施,无论这个无线系统是安装在家中还是办公室里,都可能引发严重的安全问题。事实上,一些针对住宅区提供互联网服务的提供商已经在他们的服务协议中禁止用户和其它非授权人共享联网服务。一个不安全的无线网络可能造成服务

2015-06-28

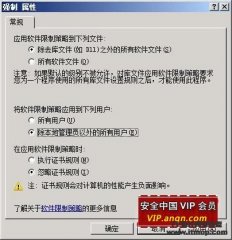

相信很多人都知道Windows Server 2008系统的安全功能非法强大,而它的强大之处不仅仅是新增加了一些安全功能,而且还表现在一些不起眼的传统功能上。这不,巧妙对Windows Server 2008系统的组策略功能进行深入挖掘,我们可以发现许多安全应用秘密;现在本文就为

2015-06-28

1.Win7中"运行"命令在哪里? 直接 WIN+R 就会出现的 或者右键开始 属性 点开始菜单中的自定义 在里面勾上运行 就可以在开始菜单中显示运行了 2. 你是否遇到过这样的情况,浏览器启动时就自动加载了一个你自己"毫无知情"的

2015-06-28

OSPF路由协议还有很多值得我们学习的地方,这里我们主要介绍OSPF路由协议漏洞的说明。OSPF是动态连接状态路由协议,其保持整个网络的一个动态的路由表并使用这个表来判断网络间的最短路径,OSPF路由协议是内部使用连接状态路由协议,协议通过向同层结点发送连接

2015-06-28

# Vi /etc/sysconfig/iptables # INPUT -A INPUT -p tcp --dport 135 -j REJECT -A INPUT -p udp --dport 135 -j REJECT -A INPUT -p tcp --dport 136 -j REJECT -A INPUT -p udp --dport 136 -j REJECT -A INPUT -p tcp --dport 137 -j REJ

2015-06-28

在Windows XP时代,通过arp 这命令即可轻松的绑定网关的网卡MAC地址,但是,如果大家在Windows Vista 系统下运行arp的时候,就会出现一些问题,例如: 运行 arp/s 192.168.0.1 00-50-7f-04-47-61 会出现:ARP 项添加失败: 5 也就是说,ARP命令是不能用

2015-06-28

1、对网站的代码进行检查,检查是否被黑客放置了网页木马和asp木马、网站代码中是否有后门程序。 2、对网站代码安全性进行检查,检查是否存在sql注入漏洞、上传文件漏洞等常见的危害站点安全的漏洞。 3、对服务器操作系统的日志进行分析,检查系统是否被

2015-06-28

本文给大家详细的介绍了如何巧妙的去配置路由器使你的机器更加安全,从而抵御外部攻击,本文主要以CISCO2621路由器为例,给大家详细的讲解了具体配置。 在典型的校园网环境中,路由器一般处于防火墙的外部,负责与Internet的连接。这种拓扑结构实际上是将路

2015-06-28

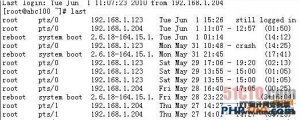

①首先要保证自己的服务器的绝对安全,root密码我一般设置为28位以上,而且某些重要的服务器必须只有几个人知道root密码,这个根据公司权限来设置,如果有公司的系统管理员离职,root密码一定要更改;玩linux久了的人都应该知道,更改root密码不会影响linux的cr

2015-06-28

安全是个大舞台,对于企业网络来说无论是硬件还是软件,如果不加以策略设置,而只依靠默认值的话,那么只能在普设的基础之上存在外表上的威摄,而无法做到真实意义上的封阻。那么如何才能在默认值的基础之上对其进行有效的策略安设呢?本文解企业心中之惑。

2015-06-28